Hacker cihazları ve hacker malzemeleri nelerdir? En iyi siber güvenlik aletleri hakkında detaylı bilgiler verdiğimiz listemizde, Wi-Fi hack cihazları ve sızma testi cihazları yer alıyor.

Bilgisayar korsanlığı ve siber güvenlik, çağımızın önemli konularından biri haline gelmiştir. Bu alanda faaliyet gösteren bireyler ve kuruluşlar, hem savunma hem de potansiyel saldırıları anlama yeteneklerini geliştirmek için çeşitli araçlara ve malzemelere ihtiyaç duyarlar. İşte bu noktada hack cihazları ve hacker malzemeleri devreye girer.

Bu cihazlar ve malzemeler, “hacker gadgets” olarak da bilinir ve bilgisayar korsanlarının kullanabileceği özelleştirilebilir ve genellikle taşınabilir araçlardır. Ağları test etmek, sistemleri izlemek ve potansiyel güvenlik açıklarını belirlemek için kullanılırlar. Bu rehberimizde 2023’de hala popülerliğini koruyan en iyi hacker aletlerini inceleyeceğiz.

Bu tür cihazların yasadışı aktivitelerde bulunmak için kullanılması yasadışı ve ahlaka aykırıdır. Ayrıca, bu tür aktiviteler sık sık yasaları ihlal ettiğinden, ciddi yasal sonuçlara yol açabilir. Bu liste eğitim amaçlıdır ve etik hackerlar için siber güvenlik ile ilgili bilgiler içerir.

İçerik Başlıkları

- 1 1. Flipper Zero

- 2 2. USB Rubber Ducky

- 3 3. WiFi Pineapple

- 4 4. HackRF One

- 5 5. Ubertooth One

- 6 6. WiFi Deauther Watch

- 7 7. USB Killer

- 8 8. Bad USB

- 9 9. Hardware Keylogger

- 10 10. Adafruit Bluefruit LE Sniffer

- 11 11. Micro-controllers

- 12 12. RTL-SDR

- 13 13. WiFi Nugget

- 14 14. WiFi Coconut

- 15 15. O.MG Elite Cable

- 16 16. ChameleonMini

- 17 17. D&B Watch(V4)

- 18 18. Hunter Cat

- 19 19. Raspberry Pi

- 20 20. Arduino UNO

1. Flipper Zero

Flipper Zero, “bir hakerin Tamagotchi’si” olarak adlandırılan, birden fazla kablosuz protokolü kullanabilen ve etrafındaki dijital cihazlarla etkileşime geçebilen taşınabilir bir cihazdır. Bir hobi olarak bilgisayar güvenliği ve bilgi güvenliği konularıyla ilgilenen kişiler için yaratılmıştır.

Flipper Zero’nun bazı özellikleri şunlardır:

- Kablosuz Modüller: Flipper Zero, bir dizi farklı kablosuz protokolü destekler. Bu, 433/868/915 MHz, NFC, 1-Wire, ve iButton gibi protokolleri içerir. Bu, kullanıcıların çeşitli farklı cihazlarla iletişim kurmalarını sağlar.

- Dahili Hedef Tahtası: Bu, kullanıcıların Flipper Zero’yu kendi kodlarıyla özelleştirmelerini sağlar.

- Çok Amaçlı GPIO Pimleri: Bu pimler, kullanıcıların ek donanımlar eklemelerini ve cihazı daha da özelleştirmelerini sağlar.

- IR Blaster ve Receiver: Bu özellik, kullanıcıların kırmızıötesi cihazları kontrol etmelerini sağlar.

- Dijital Evcil Hayvan: Bu, kullanıcıların cihazla etkileşimde bulundukça büyüyen ve gelişen bir ‘dijital evcil hayvanı’ beslemelerini sağlar.

2. USB Rubber Ducky

USB Rubber Ducky, bir flash sürücüye benzer bir şekilde görünen ancak bir klavye olarak davranabilen bir cihazdır. Bu cihaz, bilgisayarlara klavye girişi olarak tanınır ve önceden programlanmış komutları otomatik olarak çalıştırabilir. Bu özelliği, çeşitli siber güvenlik testleri ve saldırıları için kullanılır.

Bir Rubber Ducky’nin nasıl kullanıldığına dair basit bir örnek şöyle olabilir: Bir güvenlik uzmanı, zararsız bir betik yazabilir ve bu betiği Rubber Ducky’ye yükleyebilir. Bu betik, USB cihazı bir bilgisayara takıldığında otomatik olarak çalışır. Bilgisayar, Rubber Ducky’yi sadece bir klavye olarak algılar, bu yüzden herhangi bir zararlı faaliyet beklenmez.

Ancak, USB Rubber Ducky’nin gücü aynı zamanda bir güvenlik riski de olabilir. Kötü niyetli bir kişi, Rubber Ducky’yi, bir bilgisayardaki hassas bilgilere erişmek veya kötü amaçlı yazılımlar yüklemek için kullanabilir.

3. WiFi Pineapple

WiFi Pineapple, kablosuz ağlar üzerinde penetration testing (pen testi, sızma testi) ve ağ güvenliği değerlendirmeleri yapmayı kolaylaştıran bir cihazdır. Hak5 tarafından geliştirilmiştir ve genellikle ağ güvenliği profesyonelleri ve etik hackerlar tarafından kullanılır.

WiFi Pineapple, karmaşık ağ saldırıları ve analizlerini basitleştiren bir dizi özelliğe sahiptir. Ayrıca, kullanıcıların kablosuz ağ trafiğini izlemelerine, analiz etmelerine ve manipüle etmelerine olanak sağlar.

Cihaz, potansiyel güvenlik açıklarını bulmak ve düzeltmek için man-in-the-middle saldırıları, ağ taramaları, istemci izleme ve raporlama gibi çeşitli ağ saldırıları ve tekniklerini destekler.

WiFi Pineapple, ayrıca kullanıcıların kablosuz ağları daha iyi anlamalarını ve güvence altına alabilmelerini sağlamak için eğitim amaçlı olarak da kullanılır. Bununla birlikte, kötü niyetli amaçlarla kullanıldığında, bu tür bir cihaz gizlilik ve güvenlik riskleri oluşturabilir.

4. HackRF One

HackRF One, geniş bir frekans aralığını (1 MHz – 6 GHz) kapsayabilen, açık kaynaklı bir donanım ve yazılım kullanılan, software-defined radio (SDR) yani yazılım-tanımlı radyo platformudur. Bu cihaz, hem verici hem de alıcı olarak işlev görebilir, bu da onu radyo frekansı (RF) ile ilgili çeşitli projeler için çok yönlü bir araç yapar.

HackRF One, radyo sinyallerini toplamak, analiz etmek, oluşturmak ve yayınlamak için kullanılabilir. Bilgisayar güvenliği profesyonelleri ve hackerlar, HackRF One’ı çeşitli uygulamalar için kullanabilirler, örneğin, kablosuz ağları analiz etmek, radyo frekansı güvenliğini test etmek, amatör radyo uygulamaları, veya hatta uydu sinyallerini takip etmek için.

Açık kaynaklı olması, kullanıcıların HackRF One’ı kendi özel ihtiyaçlarına göre özelleştirebilecekleri anlamına gelir. Bu, kullanıcıların cihazın yazılımını ve donanımını daha fazla kontrol edebilmelerini sağlar, böylece daha özelleştirilmiş ve spesifik kullanımlar için HackRF One’ı uyarlayabilirler.

Bu bilgiler neticesinde, HackRF One, güçlü ve esnek bir araç olmasına rağmen, RF teknolojisi ve güvenlik konularında belirli bir bilgi seviyesi gerektirir. RF sinyallerinin nasıl çalıştığını, nasıl analiz edileceğini ve nasıl manipüle edileceğini anlamak, bu cihazın etkin bir şekilde kullanılmasını sağlar.

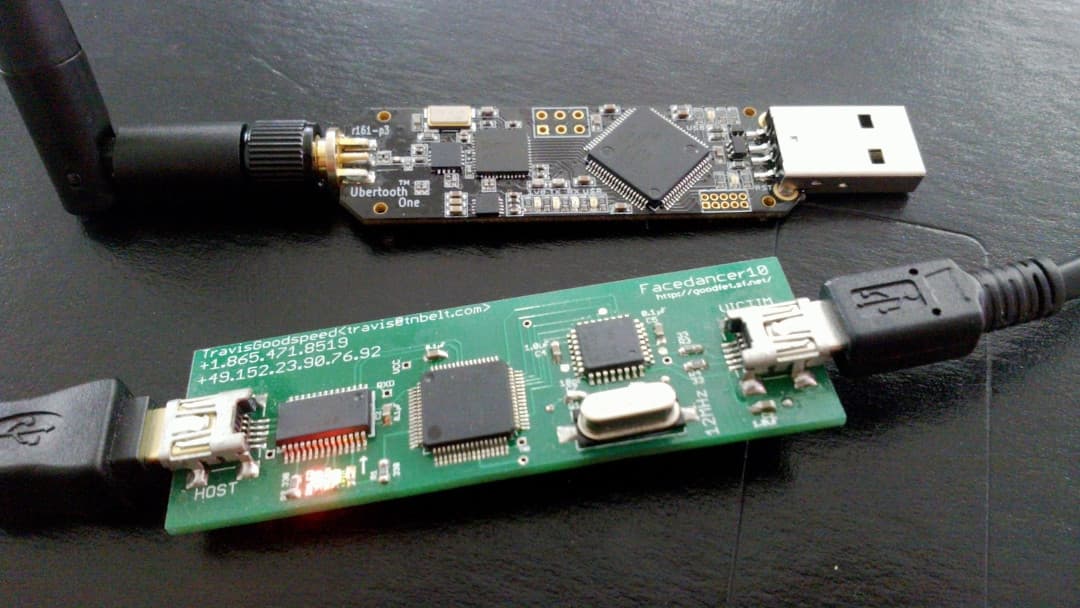

5. Ubertooth One

Ubertooth One, Bluetooth ağları üzerinde araştırma ve denetim yapmayı amaçlayan, açık kaynaklı bir donanım platformudur. Açık kaynaklı ilk Bluetooth test aracıdır ve Bluetooth iletişimini izlemek, analiz etmek ve bu tür kablosuz iletişimlere saldırmak için kullanılır.

Bluetooth üzerinde penetration testing (sızma testi) ve güvenlik değerlendirmeleri yapma yeteneği, Ubertooth One’ı benzersiz kılar. Ayrıca Bluetooth sinyallerini yakalama, analiz etme ve hatta Bluetooth protokolünün çeşitli yönlerini manipüle etme yeteneği sağlar.

Bu cihaz, hem profesyonel güvenlik araştırmacılarına hem de hackerlar için Bluetooth güvenliği üzerinde derinlemesine araştırma yapma olanağı sağlar. Kablosuz güvenlik testleri, Bluetooth saldırılarını tespit etmek, kablosuz ağları incelemek ve Bluetooth üzerinde saldırı vektörlerini anlamak için Ubertooth One kullanılır.

Açık kaynaklı olması, topluluğun Ubertooth One yazılımını ve donanımını özelleştirebileceği ve geliştirebileceği anlamına gelir. Bu, cihazın kullanımının ve Bluetooth güvenliğinin anlaşılmasına yönelik geniş bir bilgi tabanının oluşturulmasına yardımcı olur.

Her ne kadar Ubertooth One güçlü bir araç olsa da, etkin kullanımı Bluetooth teknolojisi ve kablosuz ağ güvenliği hakkında belirli bir bilgi düzeyini gerektirir.

6. WiFi Deauther Watch

WiFi Deauther Watch, kullanıcıların belirli bir Wi-Fi ağından cihazları koparmak için Deauthentication (Deauth) ve Disassociation saldırıları gerçekleştirmesine izin veren bir cihazdır. Bu, genellikle ağ güvenliği testleri sırasında veya bir Wi-Fi ağının güvenliğini değerlendirmek için kullanılır.

Cihaz, Wi-Fi ağlarını tarama, hedef ağları belirleme ve daha sonra bu ağlardan cihazları koparma yeteneğine sahiptir. Deauth saldırıları, bir cihazın Wi-Fi ağına bağlantısını keser, böylece cihazın ağı kullanamamasını sağlar.

Bu tür bir cihaz, ağ güvenliği uzmanlarına ve etik hackerlara Wi-Fi ağının potansiyel güvenlik açıklarını ve zayıflıklarını tespit etmekte yardımcı olabilir.

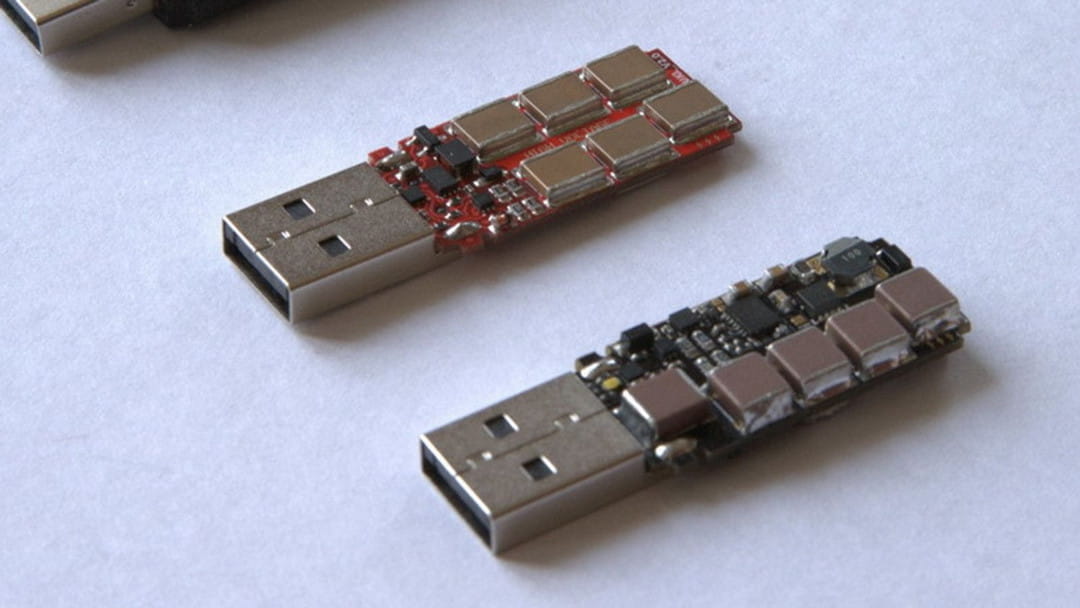

7. USB Killer

USB Killer, bir bilgisayara veya diğer bir USB cihazına kalıcı hasar vermek üzere tasarlanmış bir cihazdır. Bu cihaz, bir USB bağlantı noktasına takıldığında, cihazın USB girişine yüksek voltajlı elektrik yükü gönderir. Bu, USB girişinin ve genellikle ana bilgisayar cihazının kendisinin aniden ve kalıcı olarak zarar görmesine neden olur.

USB Killer, bir flash sürücüye benzer ve genellikle bir flash sürücü olarak maskelenir, bu da kurbanın genellikle zarar verme potansiyeli olduğunu bilmeden cihazı takmasını sağlar. Cihaz, genellikle USB girişinin yüksek voltaj toleransının üst sınırını aşacak şekilde tasarlanmıştır, bu da genellikle ciddi hasara neden olur.

USB Killer’ın bilinen birçok kullanımı kötü niyetli ve yasadışıdır. Bu cihazlar genellikle cihazları kasıtlı olarak bozma veya hasar verme amacıyla kullanılır. Ayrıca, USB Killer’ın bir cihazı ne kadar hızlı ve etkili bir şekilde bozabileceğini göstermek için çeşitli demo videoları ve blog gönderileri vardır.

USB Killer’ın varlığı, USB cihazlarına karşı güvenlik önlemlerinin önemini vurgular. Bilinmeyen veya güvenilmeyen USB cihazları her zaman potansiyel bir tehdit oluşturabilir ve bu nedenle dikkatli bir şekilde ele alınmalıdırlar.

8. Bad USB

“BadUSB” bir siber güvenlik terimi olup, USB cihazlarındaki güvenlik açıklarını tanımlar. Bu açıklar, kötü niyetli aktörlerin USB cihazlarını kontrol edebilecekleri ve genellikle zararlı yazılım yükleyebilecekleri veya bilgisayarlarda kontrolü ele geçirebilecekleri anlamına gelir.

BadUSB saldırılarının temeli, USB cihazlarının (örneğin flash sürücüler, klavyeler, web kameralar vb.) firmware’ini (dahili yazılımını) değiştirmek ve bu cihazların host bilgisayarda farklı bir cihaz olarak tanınmasını sağlamaktır. Örneğin, bir USB flash sürücü, bilgisayara bir klavye gibi davranmak üzere programlanabilir. Bu, saldırganın klavye girişi gibi davranarak sistemde istediği işlemleri otomatik olarak gerçekleştirmesine olanak sağlar.

Bunun yanında, kötü niyetli bir kişi tarafından değiştirilmiş bir USB cihazı (BadUSB), ağları tarayabilir, dosyaları çalabilir, casus yazılım yükleyebilir veya hatta bilgisayarı uzaktan kontrol edebilir.

BadUSB saldırıları, genellikle USB cihazlarının her türlüsünü etkileyebilir ve bu tür bir saldırıyı tespit etmek veya engellemek genellikle zordur. Çünkü bu saldırılar genellikle cihazın firmware seviyesinde gerçekleştirilir ve bu da antivirüs yazılımlarının veya diğer güvenlik araçlarının bu tür saldırıları tespit etmekte zorlanmasına neden olur.

9. Hardware Keylogger

Bir Hardware Keylogger, bir bilgisayarın klavye girişlerini kaydeden ve daha sonra bu bilgileri izlemek üzere saklayan bir cihazdır. Bu cihazlar genellikle bir klavye ve bir bilgisayar arasına takılır ve kullanıcının yazdığı her şeyi kaydeder, genellikle bu kayıtlar daha sonra bir saldırgan tarafından okunabilir.

Hardware keylogger, kullanıcı adları, şifreler, kredi kartı numaraları, kişisel e-postalar ve diğer hassas bilgileri yakalamak için kullanılabilir. Bu tür bir cihaz genellikle çok küçüktür ve doğru şekilde yerleştirildiğinde genellikle fark edilmez. Bazıları kablosuz olarak çalışır ve toplanan verileri uzaktan bir saldırgana iletebilir.

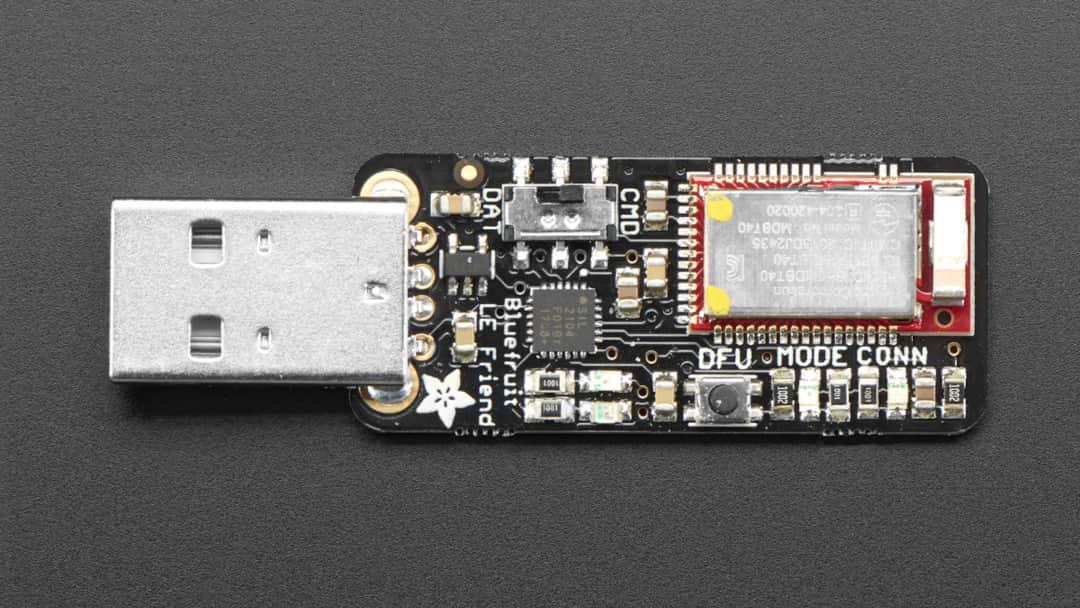

10. Adafruit Bluefruit LE Sniffer

Adafruit Bluefruit LE Sniffer, Bluetooth düşük enerji (BLE, Bluetooth Low Energy) paketlerini yakalamak ve analiz etmek için kullanılan bir cihazdır. Bu, BLE protokolünün incelenmesine, hata ayıklanmasına ve güvenlik testlerinin gerçekleştirilmesine yardımcı olabilir. BLE, özellikle enerji tasarruflu cihazlarda (örneğin, giyilebilir teknolojiler, akıllı ev cihazları ve bazı mobil cihazlar) yaygın olarak kullanılan bir kablosuz iletişim standardıdır.

Bluefruit LE Sniffer, USB üzerinden bir bilgisayara bağlanır ve yakaladığı BLE trafiğini analiz etmek için yazılım araçları ile birlikte kullanılır. Bu veriler, Bluetooth protokolündeki problemları teşhis etmek, bir cihazın Bluetooth işlemlerini anlamak veya BLE güvenlik zayıflıklarını tespit etmek için kullanılabilir.

Bu cihaz genellikle kablosuz teknoloji geliştiricileri, güvenlik araştırmacıları ve diğer teknik uzmanlar tarafından kullanılır. Ancak, Bluefruit LE Sniffer’ın etkili kullanımı genellikle BLE teknolojisi ve genel kablosuz ağ güvenliği konularında belirli bir bilgi düzeyini gerektirir.

11. Micro-controllers

Mikrokontrolörler, tek bir entegre devrede (IC) işlemci,hafıza ve giriş/çıkış portlarını birleştiren küçük bilgisayarlardır. Genellikle gömülü sistemler olarak adlandırılan cihazlarda bulunurlar ve otomatik kontrol sistemlerinde, ofis makinelerinde, ev aletlerinde, medikal cihazlarda, mobil radyolarda, araç motor kontrol sistemlerinde ve diğer çok sayıda uygulamada kullanılırlar.

Mikrokontrolörler, genellikle belirli bir görevi yerine getirmek üzere programlanır ve bu görev genellikle çok basittir – örneğin, bir sensörden gelen verileri okuyabilir, bir LCD ekranı kontrol edebilir veya belirli bir durumda bir aksiyonu tetikleyebilir. Mikrokontrolörlerin bu özelleştirme kabiliyeti, onları birçok farklı cihazda ve uygulamada kullanılabilir kılar.

Arduino ve Raspberry Pi gibi platformlar, mikrokontrolörlerle yapılabilecekleri göstermek için popüler araçlar olmuştur. Bu platformlar, kullanıcıların elektronik projeler oluşturmak için kod yazmalarını ve ardından bu kodu mikrokontrolöre yüklemelerini sağlar. Bu, hobiistlerin, öğrencilerin ve profesyonellerin kendi özel elektronik cihazlarını ve sistemlerini oluşturmalarına olanak sağlar.

Mikrokontrolörler genellikle oldukça enerji verimlidir, çünkü sadece belirli bir görevi yerine getirecek kadar işlem gücüne sahip olacak şekilde tasarlanırlar. Bu, onları batarya ile çalışan cihazlar için mükemmel bir seçenek yapar.

12. RTL-SDR

RTL-SDR, Software Defined Radio (Yazılımla Tanımlanmış Radyo) anlamına gelir ve genellikle belirli bir tür DVB-T TV tuner donanımına verilen isimdir. Bu cihazlar, aslen Avrupa’da dijital televizyon yayınlarını izlemek için tasarlanmıştır, ancak geniş bir frekans aralığında radyo sinyallerini alabildikleri ve bu sinyalleri bir bilgisayara dijital veri olarak aktarabildikleri keşfedilmiştir.

RTL-SDR cihazları genellikle USB arayüzü üzerinden bir bilgisayara bağlanır ve özel yazılımla kullanılır. Bu yazılımlar, alınan radyo sinyallerini çözümlemeye ve işlemeye izin verir, böylece kullanıcılar geniş bir frekans aralığında radyo sinyallerini dinleyebilir, analiz edebilir ve kaydedebilir.

13. WiFi Nugget

WiFi Nugget, kablosuz ağlarla etkileşime giren ve Wi-Fi korsanlığına giriş yapmayı kolay ve eğlenceli kılan bir öğrenme ve araştırma aracıdır. Açık kaynaklı bir proje olan WiFi Nugget, öncelikle eğitim amaçlıdır ve kullanıcıların Wi-Fi teknolojilerini ve potansiyel güvenlik zayıflıklarını daha iyi anlamalarını sağlar.

Kody Kinzie ve Alex Lynd tarafından Hak5’de tasarlanmış olan bu cihaz, küçük bir OLED ekrana ve kontrol düğmelerine sahiptir. Cihazın tasarımı, bir kedinin yüzünü andırır, bu da onu kullanıcılar için cazip ve ulaşılabilir kılar.

WiFi Nugget, kendiniz montaj yapabileceğiniz bir DIY (Do It Yourself – Kendin Yap) projedir. Gerber ve BOM (Malzeme Listesi) dosyaları, kullanıcıların kendi cihazlarını oluşturabilmeleri için GitHub üzerinde mevcuttur. Kullanıcılar bu dosyaları kullanarak yerel bir PCB (Baskı Devre Kartı) üreticisine gidip kendi cihazlarını üretebilirler. Bu süreç, bazı parçaların internetten sipariş edilmesini, lehimleme işlemlerini, 3B baskı oluşturulmasını ve son olarak üretici yazılımının Chrome’da ESPTool ile yüklenmesini içerir.

14. WiFi Coconut

WiFi Coconut, Wi-Fi spektrumundaki tüm verileri toplama yeteneğine sahip özel bir cihazdır. Bu cihaz, bir yönlendirici gibi işlev görür, ancak aslında verileri iletmek yerine, Wi-Fi spektrumundaki tüm verileri emer ve kaydeder.

WiFi Coconut’un önemli özelliklerinden biri, 2.4 GHz Wi-Fi spektrumundaki her kanal için ayrı bir antene sahip olmasıdır, bu da toplamda 14 anten demektir. Bu, cihazın her kanalı eş zamanlı olarak dinleyebilmesini ve taramasını sağlar, bu sayede dinleme menzili içindeki tüm Wi-Fi aktivitesinin taranabilir bir kaydını oluşturabilir.

WiFi Coconut, yakalanan bu verileri temel paket analizleriyle birlikte depolar ve oluşturur, bu da Wi-Fi spektrumundaki her “istasyonun” aynı anda kaydedilmesine benzer. Ancak, Wi-Fi trafiği genellikle şifrelenmiştir, bu yüzden Wi-Fi Coconut tek başına insanların ne yaptığı hakkında çok fazla bilgi sağlayamaz. Bu nedenle, cihaz daha çok genel Wi-Fi aktivitesi hakkında bilgi toplamak ve belirli Wi-Fi kanallarında ne olduğunu görmek için kullanılır.

15. O.MG Elite Cable

O.MG Elite Cable, günlük bir USB kablosu gibi görünen ancak veri gözetleme ve uzaktan komut gönderme yeteneğine sahip olan sofistike bir bilgisayar korsanlığı aracıdır. Yaratıcısı olan MG, bu kablo içerisine bir web sunucusu, USB iletişimi ve Wi-Fi erişimi olan bir “implant” yerleştirmiştir. Bu özellikler, kablonun kullanıldığı cihazı takip etmek ve bu cihaza komutlar göndermek için kullanılır.

Kablonun en dikkate değer özelliklerinden biri, yerleşik bir Wi-Fi erişim noktasına sahip olmasıdır. Bu, kullanıcının kabloya bağlı olan cihazla etkileşime geçmesine olanak sağlar. Dahası, en yeni sürümünde kablonun genişletilmiş ağ yetenekleri vardır. Bu, kablonun internet üzerinden çift yönlü iletişim kurabildiği anlamına gelir; yani, bir kontrol sunucusundan komutları alabilir ve bağlı olduğu cihazdan bilgiyi saldırganına geri gönderebilir.

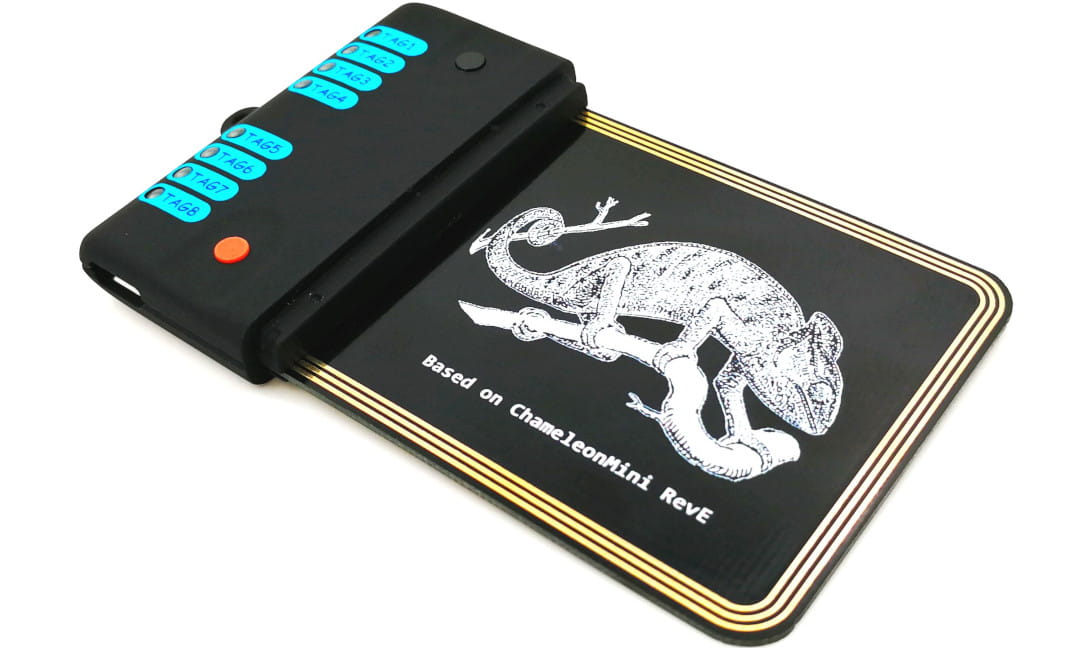

16. ChameleonMini

ChameleonMini, NFC öykünme ve RFID okuma yeteneklerine sahip bir cihazdır. Temassız yüksek frekanslı kartları taklit etme, klonlama ve RFID etiketlerini okuma yeteneği ile donatılmıştır. Aynı zamanda, radyo frekansı (RF) verilerini koklayabilme ve günlüğe kaydedebilme yeteneğine sahiptir.

Cihaz, çeşitli form faktörlerine sahip olabilir, ancak genellikle bir kredi kartına benzer. Bağımsız olarak kullanılabilir veya Bluetooth üzerinden bir telefona bağlanabilir. Kullanıcılar, telefonlarına bağladıklarında, çeşitli ChameleonMini uygulamaları aracılığıyla kendi sistemlerinde sızma testleri gerçekleştirebilirler.

17. D&B Watch(V4)

Dstike Deauther Watch, Wi-Fi bağlantılarını kesme kabiliyetine sahip, ESP8266 adlı basit bir Wi-Fi yongası içeren bir cihazdır. Bu cihaz, hem basit hem de kullanışlı olacak şekilde tasarlanmıştır. ESP8266 çipine ek olarak, cihazın üzerinde bir ekran ve Deauther aracını çalıştıran bir pil bulunur. Bu araç, herhangi bir cihazın 2.4G Wi-Fi ağından çıkarılmasına olanak sağlar.

Deauther Watch, bir sinyal bozucu olmadığını belirtmek önemlidir. Sinyal bozucular, çoğunlukla yasa dışı olan ve potansiyel olarak acil hizmetleri bile etkileyebilen ayrımsız radyo gürültüsü oluşturur. Bunun yerine, Deauther Watch, bir cihazın Wi-Fi ağından bağlantısını kesmesi için kimlik doğrulama çerçevelerini kullanır. Esasen, bir kişinin telefonu veya dizüstü bilgisayarının Wi-Fi bağlantısını keser.

18. Hunter Cat

Hunter Cat, ATM ve benzeri cihazlarda kullanılan kart okuyucuların güvenliğini değerlendirmek için tasarlanmış bir araçtır. Manyetik şerit kafalarını – bu da genellikle bir skimmerın (kart kopyalama cihazı) varlığını belirtir – algılar ve bu bilgiyi kullanıcıya LED’ler üzerinden bildirir.

Hunter Cat’i kullanmak son derece basittir. Kullanıcılar, ATM veya benzeri bir cihazda işlem yapmadan önce Hunter Cat’i kart okuyucuya takar ve çıkarır. Bu, aracın okuyucuyu tarayıp bilgileri işlemesini sağlar, bu süreç genellikle bir saniye sürer. İşlem tamamlandığında, Hunter Cat üç farklı LED ile durumu gösterir: ‘Tamam‘, ‘Uyarı‘ ve ‘Tehlikeli‘. Bu durum bildirimleri, kullanıcının ATM veya benzeri cihazın güvenliğini değerlendirmesine yardımcı olur. ‘Uyarı’ veya ‘Tehlikeli’ LED’leri yanıyorsa, bu genellikle kullanıcının ilgili cihazı kullanmaktan kaçınması gerektiğini gösterir.

19. Raspberry Pi

Raspberry Pi, birçok farklı kullanım amacı için kullanılan bir mikro bilgisayardır. Teknik olarak, basit bir bilgisayar olduğu için, programlamayı öğrenmek için kullanılan bir araç olabileceği gibi, bir medya merkezi, retro oyun konsolu veya hatta bir ev otomasyonu sistemi olarak da kullanılabilir.

Bilgisayar korsanları ve sızma testi profesyonelleri için, Raspberry Pi’nin taşınabilirliği, düşük maliyeti ve özelleştirilebilirliği onu çeşitli durumlarda kullanışlı bir araç haline getirir. Örneğin, bir Raspberry Pi, Wi-Fi ağlarını taramak, saldırı noktalarını belirlemek veya sızma testleri yapmak için bir platform olarak kullanılabilir.

Raspberry Pi’ler ayrıca, bir hedef sistem üzerinde uzun süreli gözetim yapmak için “bırak-ve-kaç” türünde bir cihaz olarak kullanılabilirler. Bu senaryoda, bir Raspberry Pi düşük güç tüketimi ve küçük form faktörü nedeniyle yerleştirildiği yerde uzun süre çalışabilir.

20. Arduino UNO

Arduino UNO, açık kaynaklı bir mikrodenetleyici kartıdır. Genellikle etkileşimli projelerde kullanılır. Bir Arduino UNO kartı, giriş ve çıkış işlemlerini gerçekleştirebilen bir dizi dijital ve analog pin, bir USB bağlantısı ve bir güç jakı içerir. Arduino kartları, bir bilgisayardan bir USB kablosu ile programlanabilir ve çeşitli tiplerdeki sensörler ve diğer bileşenlerle etkileşime girebilir.

Ayrıca siber güvenlik ile ilgili içerikler ilginizi çekiyorsa, yine sitemizde yer alan “En Popüler 8 Etik Hacker Programı” adlı yazımıza göz atabilirsiniz.